Kernel Exploit en PlayStation 4

Este artículo está en construcción.

Por esta razón, seguramente habrá lagunas en el contenido o en el formato. Por favor, antes de cambiar el contenido, consulta la página de discusión del artículo.

Éste es un wiki informativo, aquí actualizaremos cualquier tipo de novedad relacionada con los exploits (con todo lo que la palabra engloba) de PS4 en sus diferentes versiones. Si quieres editar el Wiki, asegúrate de que lo haces de forma prudente y ordenada.

- PSXHAX

Ten en cuenta que las ediciones del Wiki que contengan PSXHAX como fuente de información variada se eliminarán, ya que éste sitio difunde información falsa, virus y brickware.

PS4 FW 1.01

- El FW 1.01 podría ser una gran explosión en la Scene de PS4.

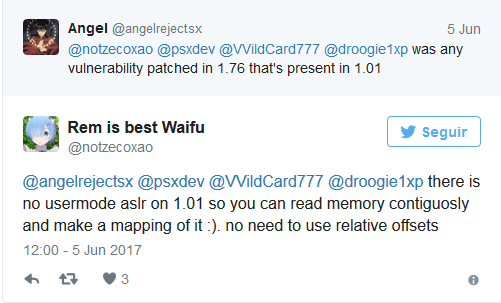

Los desarrolladores: @psxdev @VVildCard777, @droogie1xp y @notzecoxao han portado PST Playground CTurt hasta el firmware 1.01.

Podéis encontrar el GitHub aquí abajo:

Descarga: https://github.com/zecoxao/playground-1.01 https://www.sendspace.com/file/kwnf55

GitHub: https://github.com/zecoxao/playground-1.01

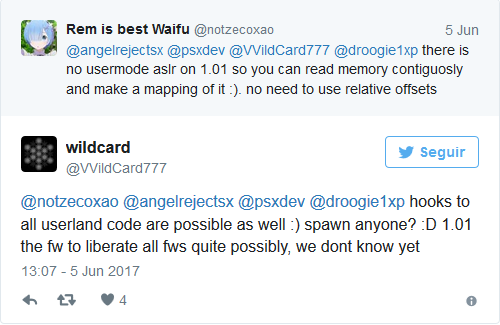

La cosa no acaba aquí, @VVildCard777 ha twitteado algunas palabras sobre el FW 1.01.

FW 1.01, THE FW TO LIBERATE ALL FWS QUITE POSSIBILY, WE DONT KNOW YET...

PS4 FW 4.0X o inferior

- Qwertyoruiop (Luca Todesco) ha lanzado un exploit userland para las consolas con firmware 4.0X . El exploit funciona hasta firmware 4.06 al menos (los usuarios han confirmado de forma independiente que también funciona en el firmware 4.07), pero ha sido parcheado en el firmware 4.50. La gente ha confirmado que el exploit parece comportarse como se esperaba, otros han confirmado que funciona en el firmware 3.55 también.

Los usuarios que deseen probar la vulnerabilidad pueden dirigirse al siguiente enlace en el navegador de PS4: http://rce.party/ps4/

El exploit aprovecha el agujero de seguridad del navegador, con lo que inserta un código que modifica la funcionalidad del mismo. Esto es bueno porque permite insertar código cual se puede ejecutar "hello word", pero podemos encontrarnos con la dificultad de que el navegador se este ejecutando con permisos de usuario "user" cual no puede hacer cambios permanentes en el sistema, ni ejecutar según que programas. Llegados a este punto, en el cual tenemos acceso al "user space" espacio de usuario, podemos buscar otros agujeros de seguridad a mas bajo nivel ( la capa de sistema operativo ) y así ganar acceso de administración ( root/super usuario )

Ahora mismo solo se ha llegado a la capa de aplicación, ( navegador web ) con lo que el sistema delimita el uso de la ram, disco, programas que se pueden ejecutar ) Vamos, un usuario acotado y capado. No parecerá gran cosa, pero como la informática esta tan globalizada, un exploit para el navegador de iphone ( webkit ) es el mismo que integran varias consolas ( nintendo switch / Ps4 ) y resulta que al ser el mismo agujero de seguridad, pues se ganan los mismos permisos. Así que ahora mismo, hemos saltado del frontend ( menú de la consola ) al midelware ( capa de aplicación ) y solo hay que buscar un fallo en una aplicación interna de la consola que se este ejecutando a través del usuario ( root / super usuario ) para que podamos repetir la operacion e insertar codigo en la misma, con lo que ganaremos la elevación de permisos máximos ( root / superusuario ).

Si tu consola es vulnerable verás algo así:

Si no es vulnerable verás una imagen parecida a ésta:

¿Qué significa ésto para el usuario final?

¿Qué significa ésto para el usuario final?

Esto no es un jailbreak completo de la consola, simplemente un usermode exploit dentro de webkit. Lo que significa que los hackers pueden comenzar a trastear en la memoria. Esperaría un próximo lanzamiento de herramientas conocidas como el PS4 playground para que se comience a jugar fácilmente.

En otras palabras, ésto no es algo que sea directamente útil para el usuario final, y no implica que se produzca un jailbreak pronto (el Firmware 3.55 ha tenido un exploit de webkit desde hace bastante tiempo, pero todavía no está completamente hackeado). Sin embargo, esta es la primera hazaña publicamente lanzada para PS4 en un tiempo muy largo (el último lanzamiento era un 3.5k Webkit PoC en agosto de 2016), y podría accionar algunos lanzamientos más si aumenta el interés en la scene.

Tened en cuenta que cualquier PS4 comprada NUEVA hoy se enviará con el firmware 4.0x o inferior.

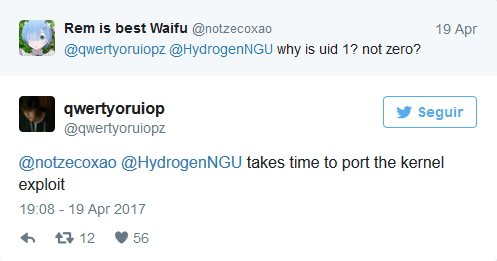

- Actualizado: @cmhacks Para 4.x , exploit webkit (conseguido), exploit kernel (conseguido). La consola ahora puede disponer de toda la scene de la versión 1.76 en la versión 4.x

CTurt ha portado todo el tema de la 1.76 a la 4.06 (todo está disponible en el github de failvoverfl0w)

Fuente: wololo.net , explicación y actualizaciones por @cmhacks y @HetsR .

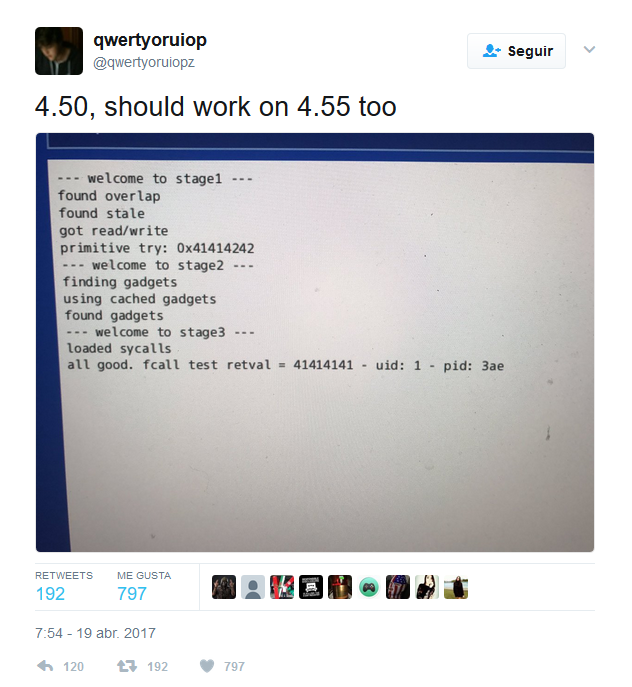

PS4 FW 4.5X

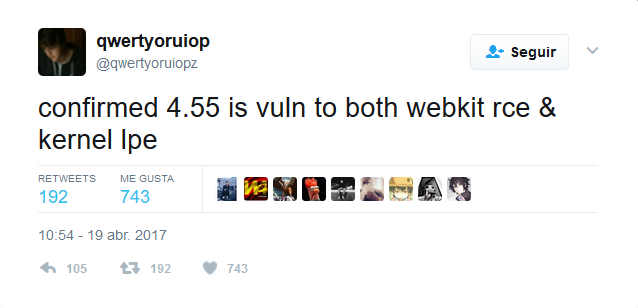

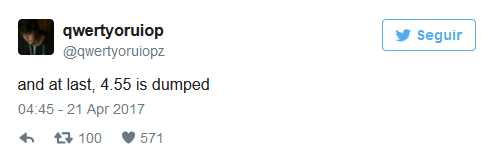

- El firmware 4.5X ha sido hackeado por Luca Todesco, también conocido como "qwertyoruiop".

@cmhacks El exploit para el kernel está para 4.50, solo hace falta un exploit nuevo para webkit u otra aplicación para poder llegar a el en dicha versión.

Supuestamente Luca estaría trabajando en un kernel exploit para 4.5X

Confirmado 4.55 es vulnerable a ambos,webkit rce y kernel lpe.

[3]

[3]

De momento NO HAY RELEASE ALGUNO. @cmhacks Luca documenta lo que hace y lo comparte. No solo crea un compilado, si no que te explica perfectamente cómo lo hace. Lo que no hace es explicarle a gente sin conocimientos como "cargar los juegos piratas, darles el hack para jugar por la cara, o ser el (surmano de alguien)". Quien conoce a éste hombre, no solo lo conoce por temas de jailbreak de iOS, si no de su formación y colaboraciones como bughunter en ZDI y demás grupos de colaboración. Si este hombre presenta un jailbreak para iOS y/o PS4, Next, 3ds, etc.. es por puro hobby, ya que se gana bien la vida como bug hunter y evidentemente no necesita la aceptación de los demás para realizar su trabajo, ya que lo remuneran más que bien.

- Actualizado:

PS4 FW 4.55 dumped

Fuente: Twitter de qwertyoruiop, noticia y actualizaciones @DarkValkirion y @HetsR, explicaciones adicionales por @cmhacks .